PortSwigger security tarafından geliştirilen burp suite aracı ile bugün uygulama yapacağız. Yapacağımız uygulama hedef sistemin login panelinde kaba kuvvet saldırısı ile login bypass kodlarını teker teker denettireceğiz. İşlemlere geçmek için linux işletim sisteminizi açmaya başlayabilirsiniz.

Burp Suite İle Sql Login Bypass Nasıl Yapılır ?

Öncelikle hedef olarak acunetix tarafından geliştirilen açıklı bir web uygulamasında işlemlerimizi deneyeceğiz. Siteye gitmek için

tıkla.

Sitemizi açtıktan sonra burp suite aracımızı açalım. Eğer nasıl kullanıldığını bilmiyorsanız

bu konumuza bakabilirsiniz.

Gerekli proxy yapılandırmalarımızı yaptıktan sonra proxy kısmındaki intercept bölümünden dinlemeye alıyoruz. Ardından sitemize geçiyoruz ve login kısmından rastgele bir kullanıcı adı ve rastgele bir şifre atıyoruz. Login butonuna basarak gelen isteği burp suite üzerinden işlemler yapacağız.

Ben login yerine default olarak admin 12345 olarak girdim siz farklı birşey de girebilirsiniz sonuçta mantık aynı olucak.

İsteği yakaladıktan sonra istek üzerinde sağ tıklayıp send to intruder diyorum. Bu sayede isteğimizi intruder bölümüne aktarıyor.

Şimdi yapacağımız işlemleri intruder üzerinde gerçekleştireceğiz. O yüzden intruder bölümüne tıklıyorum.

Positions sekmesine giriş yapıyoruz ve admin 12345 olarak girdiğimiz bilgileri değişken içine alıyoruz. Çünkü oraya bir sürü payload denemesi gerçekleştireceğiz.

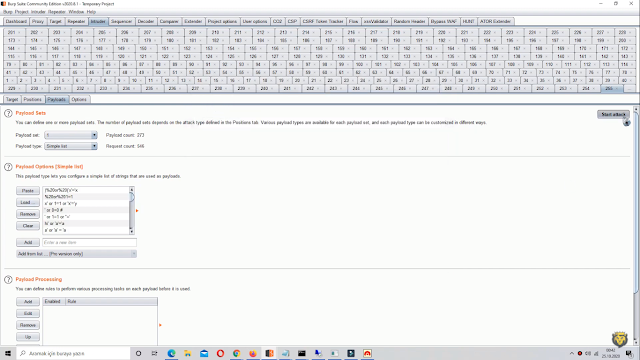

Daha sonra payloads kısmına giriyorum. Burdan wordlist yani dosya şeklinde içe aktarma işlemi yapıcağım.

Eğer sql login bypass wordlist dosyanız yok ise

buraya tıklayarak ulaşabilirsiniz.

İndirdikten sonra payloads kısmından Payload options bölümünde Load yazan butona tıklayın ve indirmiş olduğumuz dosyayı seçin. Dosyamız içindeki tüm payload listesi beyaz ekrana yerleştirilecektir.

Dosyamızı yükledikten sonra tek yapmamız gereken saldırıyı başlatmak olacaktır. Bu işlemi de hemen gerçekleştirmek için Start Attack butonuna basalım. Salırımız başlayacak ve giden istek ve dönen cevapları aynı zamanda gönderilen dosya boyutunu bizlere sunacaktır.

Evet görmüş olduğumuz gibi öncelikli olarka boş bir değer gönderdi. Bu değerimiz 221 büyüklüğünde. Daha sonra dosyamızdaki ilk sırada yer alan payloadı gönderdi. Büyüklüğü 341. Şuanda pek bi fark yok bizim anlamamız için dosya boyutunun büyük olması gerekmekte.

Bir sonraki payload'a baktığımız zaman 6237 büyüklüğünde bir değer göndermiş. Boş bir değer 221 büyüklüğünde iken baya bi artmış. Bu payloadımız çalışmış olabilir. Aynı zamanda durum kodunun da 200 olduğunu da görmekteyiz. Herhangi bir yönlendirme vs. gibi bir durum da yok.

Hemen sağ tıklayıp tarayıcı urlsini kopyala diyorum. Bize direk isteği link olarka vericek. Aldığımız linki tarayıcı üzerinde çalıştırıyorum ve ne gibi bir tepki verdiğini inceliyorum.

Görmüş olduğunuz gibi login bypass ile sisteme başarılı bir şekilde giriş yaptık. Herhangi bir kullanıcının hesabı ile artık sisteme girdik. Burdan istediğimiz tüm bilgileri alabilir veya değiştirebiliriz. Tabi yetkilerimiz yetiyor ise.

Burp suite ile login bypass işlemi bu kadar. Bu işlemleri manuel olarak ada elimizle tek tek girebiliriz. Fakat zaman kaybı olur. Bu yüzden burp suite aracını kullanabilirsiniz. Zamanınız daha işlevli olur.

Umarum konumuz güzel gitmiştir. İyi günler dilerim.

0 Comments: